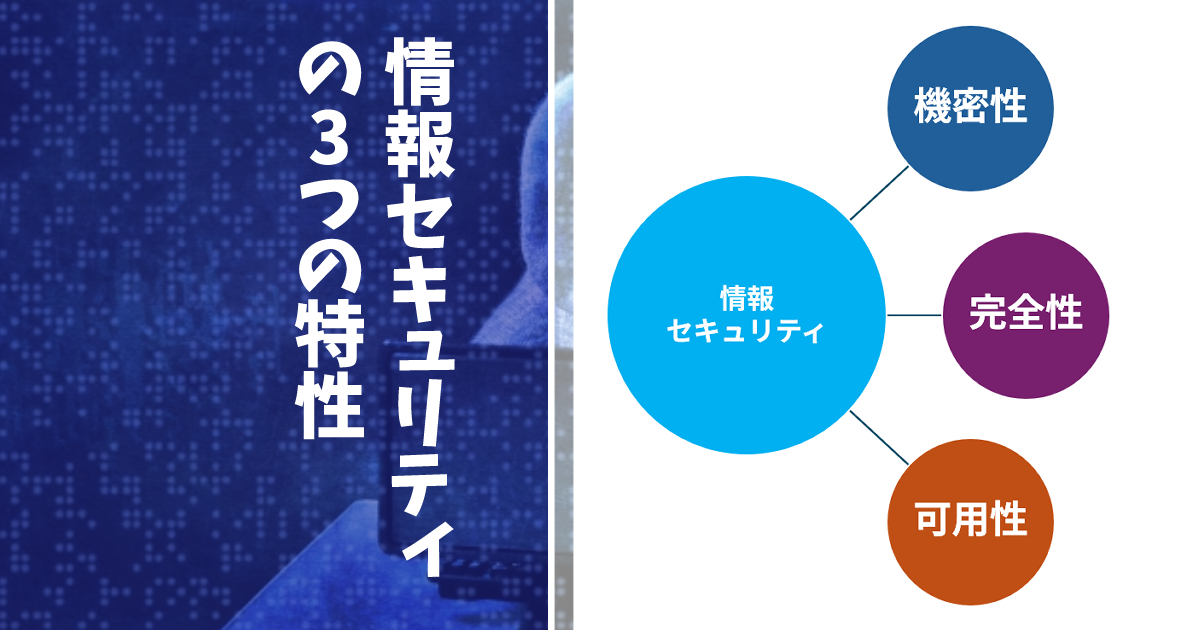

情報セキュリティは機密性・完全性・可用性の3つの特性があると前回説明しました。今回は情報セキュリティをマネジメントしていくうえでの基礎を学んでいく記事になります。

情報セキュリティをマネジメントする4つの要素

情報セキュリティには機密性・完全性・可用性の3つがあります。簡単に言うと、秘密を守る・正確性を保つ・いつでも使えることを意識しましょうということです。これら3つの特性をいかに確保していくかといった運用・管理、いわゆるマネジメントをどう行っていくかを考えるうえでの観点が真正性・責任追跡性・否認防止性・信頼性の4つの要素となります。

真正性

情報やシステムにアクセスするユーザーやデバイスが正当であることを確認することです。

例えば、ユーザーがログインする際にIDとパスワードを入力し、さらにスマートフォンに送信される認証コードを入力することで、ユーザーが正当な本人であることを確認します。

責任追跡性

責任追跡性は、誰が何をしたかを記録し、後から追跡できるようにすることです。

例えば、企業のネットワークで、従業員がアクセスしたファイルや実行した操作の履歴をログとして記録し、誰がどの情報にアクセスしたかを追跡できるようにします。

否認防止性

否認防止性は、ユーザーが行った操作や行動を後から否定できないように証拠を残すことです。

例えば、電子メールで契約書を送信する際に、デジタル署名を使用することで、送信者が後から「そのメールを送信していない」と否認することを防ぎます。

信頼性

信頼性は、システムやデータが一貫して正確に動作することを保証することです。

クラウドストレージサービスで、データの冗長化(複数の場所にデータを保存)や定期的なバックアップを行い、システム障害が発生してもデータが失われないようにします。

3つの特性との関連性

記事の最初に4つの要素は機密性・完全性・可用性の3つの特性を確保するためと説明しました。どのように関連しているのか、一つ一つの特性ごとに見ていきます。

機密性との関連性

真正性

正当なユーザーやデバイスのみが情報にアクセスできるようにすることで、機密性を保護します。

責任追跡性

誰が情報にアクセスしたかを追跡することで、機密性の侵害を防ぎます。

完全性との関連性

責任追跡性

情報の変更履歴を記録し、改ざんを防止することで完全性を保護します。

否認防止性

ユーザーが行った操作を否定できないようにすることで、情報の改ざんを防ぎ、完全性を保護します。

可用性との関連性

信頼性

システムやデータが一貫して正確に動作することを保証することで、情報が必要なときにアクセス可能であることを確保します。

情報資産の価値によってどこまでやるか議論する

今回説明した4つの要素もバランスが重要です。すべての情報資産に対して実行しようとすると無駄な業務が生み出され生産性が低下します。

漏洩することで企業の社会的信頼を失いかねない情報資産の場合は、真正性・責任追及性など必ず検討しなければなりません。一方で漏洩したところで大きな被害がないと判断できる情報も扱う機会があると思います。それらの情報にまで価値ある情報資産と同様の取り扱いルールにする必要はありません。

情報資産の価値を議論しそれらを活用する際の最適な運用・管理方法は何かを考えることが重要です。